Je to systém phishingu, který ani opravy s více faktory a změnou hesla neodstraní.

Ve středu se rozsáhlý phishing útok Google Docs šíří po Gmailu, únosy účtů lidí a spamování na seznamy kontaktů obětí. Google rychle ukončil útok, který postihl přibližně 0, 1 procent uživatelů služby Gmail.

Dokonce i na tomto malém počtu, s zhruba 1 miliardou uživatelů Gmailu, stále dochází k ohrožení alespoň 1 milionu lidí. A typická detekce phishingu, kterou nabízí Gmail, nemohla zablokovat, protože útok ani nepotřeboval oběti, aby zadali hesla.

Phishing podvod se spoléhal na využívání OAuth, vzácný schéma, které se ve středu vystavilo světu. OAuth, což znamená Open Authorization, umožňuje aplikacím a službám vzájemně "mluvit" bez přihlášení k vašim účtům. Přemýšlejte o tom, jak vaše Amazonka Alexa může přečíst vaše události v Kalendáři Google nebo jakým způsobem mohou vaši přátelé z Facebooku vidět, jakou skladbu posloucháte ve Spotify. V posledních třech letech aplikace, která používají OAuth, skočily z 5500 na 276 000, podle Cisco Cloudlock.

"Teď, když je tato technika všeobecně známá, je pravděpodobné, že bude představovat významný problém - existuje mnoho služeb online, které používají službu OAuth, a pro ně je obtížné plně prověřit všechny aplikace třetích stran, " uvedl Greg Martin, Generální ředitel firmy cybersecurity Jask.

Jak se Google Docs využíval odlišně od typických útoků typu phishing?

Typický útok typu phishing obsazuje webovou stránku, která vás napomáhá k psaní hesla, zasílání citlivých informací zloději nebo přihlášení do databáze.

S využitím funkce OAuth, jako v případě podvodu v Dokumentu Google, mohou být účty zneužity, aniž by uživatel zadal něco. V dokumentu Dokumenty Google útočník vytvořil falešnou verzi Dokumentů Google a požádal o povolení ke čtení, psaní a přístupu k e-mailům oběti.

Tím, že udělíte oprávnění pro zneužití OAuth, jste efektivně poskytli přístup k vašemu účtu, aniž byste potřebovali heslo.

Proč nemohu změnit heslo?

OAuth nefunguje pomocí hesel, funguje to prostřednictvím oprávnění tokenů. Pokud je heslo klíčem pro zamykání dveří vašeho účtu, OAuth je vrátný, který má klíče a kdo se dostal do podvodu, aby dovolil ostatním lidem.

Budete muset zrušit oprávnění k vykopnutí vetřelců.

Proč nekontroluje vícefaktorová autentizace možnosti OAuth?

Multifactorní autentizace fungují vyzváním k zadání bezpečnostního kódu při pokusu o přihlášení heslem.

Opět v tomto zneužití nejsou hesla vstupním bodem. Takže když hackeři používají OAuth, nepotřebují zadat heslo - oběť podvedená, aby dala povolení, již udělala.

"Samotné aplikace nemusí mít druhý faktor, jakmile uživatel udělí oprávnění, " tvrdí výzkum společnosti Cisco.

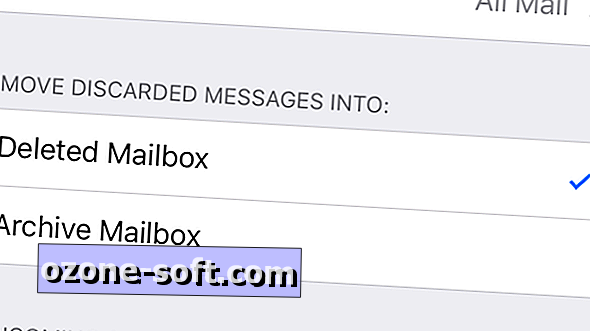

Takže, co mám dělat, kdybych padl na něco podobného podvodného phishingu v Gmailu?

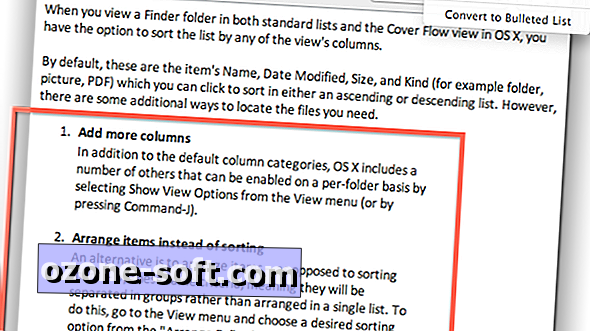

Naštěstí je oprava snadnější, než kdybyste padli na standardní zneužití phishingu. V případě společnosti Google můžete oprávnění odvolat na stránce //myaccount.google.com/permissions. Pokud je falešná aplikace vypnutá, jak to udělal Google s falešnými dokumenty Google, povolení bylo také automaticky zrušeno.

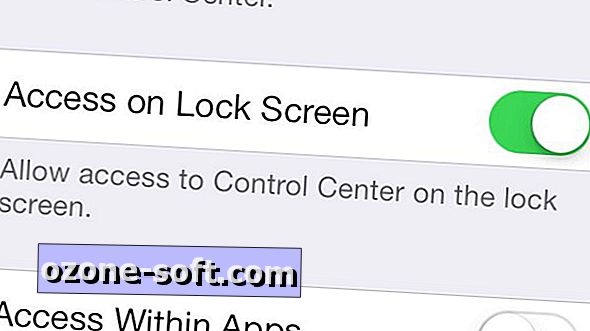

U ostatních služeb využívajících službu OAuth nemusí být tak jednoduché. Většina služeb, které spoléhají na službu OAuth, bude mít stránku, na které můžete spravovat oprávnění, například stránku Aplikace Twitter. V zařízeních Android 6.0 můžete ve svých nastaveních zrušit oprávnění správce aplikací.

Bohužel existují stovky tisíc aplikací, které používají službu OAuth, a většina lidí nemá dostatek času najít pro ně všechny stránky s oprávněními.

CNET Magazine: Podívejte se na vzorek příběhů, které najdete v tiskové zprávě CNET.

Je to komplikované: datuje se ve věku aplikací. Baví vás ještě? Tyto příběhy se dostanou do podstaty věci.

Zanechte Svůj Komentář