Pokud jste byli někde poblíž internetu v USA v pátek, pravděpodobně jste si všimli, že spousta vašich oblíbených webových stránek zůstala po většinu dne. Nyní odborníci říkají, že je to všechno proto, že tisíce zařízení - jako DVR a webové kamery - byly napadeny.

Jakmile mají hackeři kontrolu nad těmito zařízeními, manipulovali je s tím, že vyslali ohromný počet požadavků na společnost, která slouží internetovým serverům pro Netflix, Google, Spotify a Twitter. Když se provoz dostal příliš mnoho na to, aby se zabránilo, stránky se havarovaly. Jednalo se o útok na starou školu - často nazývaný útok distribuovaného odmítnutí služby nebo DDoS - poháněný novým webem zařízení nazývaným internet věcí.

Bezpečnostní experti varují již několik let, že zařízení připojená k internetu jsou náchylná k hackování. Prostě nevěděli přesně, co hackeři mohou udělat, jakmile se dostanou do vaší připojené televize, chladničky nebo teploměru. (Jiné než některé rušivé hackery na baby monitory, to je.)

Teď máme naši odpověď a je to horší než to, co odborníci představovali. Soustředí se na bezpečnostní kamery a DVR, které zaznamenávají záběry v podnicích mimo USA, hackeři vytvořili armádu zařízení, která by zničila velké části internetu.

Není to chyba všech výrobců zařízení. Webové stránky a služby se budou muset přizpůsobit a dělat více, aby zabránily tomu, aby takové útoky byly tak účinné, pokud chceme udržet internet v chodu.

Zde je příklad toho, proč jsou zařízení tak snadná a jak se hackeři změnili v armádu zombie, která napadla internet.

Jak lze snadno převzít zařízení připojená k internetu

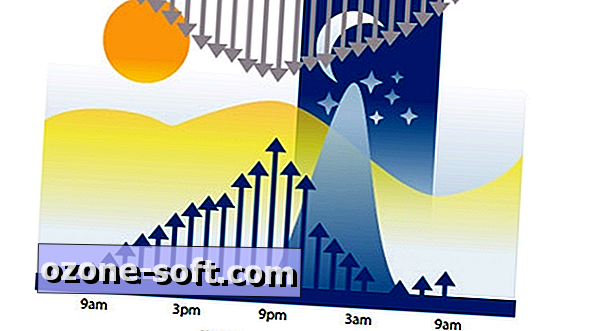

DVR a bezpečnostní kamera jsou připojeny k internetu. To je samozřejmě účelné. Tato funkce umožňuje uživatelům přistupovat k nim vzdáleně spolu s ostatními, kteří potřebují nechat dovnitř. To umožňuje uživatelům přihlašovat se k bezpečnostním kamerám, když nikdo není doma nebo v podnikání, a co umožňuje výrobcům aktualizovat software zařízení bez telefonování.

Ale tato funkce je také druh chyby. Zařízení v tzv. Internetu věcí jsou hloupá - snadné se k nim vzdáleně připojit, a to ne jen těmi, s nimiž chcete sdílet přístup.

Pokud je něco připojeno k internetu, má IP adresu. Pokud má něco IP adresu, lze jej nalézt ve vyhledávačích, jako je Google a Shodan, vyhledávací registr adres IP s informacemi o připojeném zařízení. Hackeři mohou najít stovky nebo tisíce hacktable DVR a kamery pouze zadáním některých vyhledávacích dotazů. Pak se pokoušejí proniknout ...

Jak se hackeři mohou dostat do vašich zařízení

Zařízení připojená na internet jsou často vybavena výchozími hesly. Myslíte si, že jste jediný, jehož uživatelské jméno a heslo jsou "admin" a "admin"? Mnoho, ne-li většina tvůrců zařízení nevyžaduje, abyste nastavili jedinečné uživatelské jméno a heslo, mnoho lidí skončí s dodržováním výchozích hodnot.

Hackeři mohou najít seznam zranitelných DVR ve vyhledávačích a vyzkoušet si výchozí heslo. Pokud jste to nikdy nezměnili, jsou.

Ale i když změníte tyto výchozí hodnoty, hackeři mají další možnosti. Pokročilé metody využívající služby SSH a telnet umožňují hackerům, aby se dostali do vašeho zařízení, protože změna hesla v webové aplikaci vašeho zařízení nemusí nutně měnit heslo kódované v zařízení.

Takže i když kamera uchovávala bezpečnostní video, aby zabránila zločinu, hackeři byli tiše brutální - vnucovali se do DVR a přidali je do armády útočných vojáků.

Tak jak se kamera zlikvidovala Twitter?

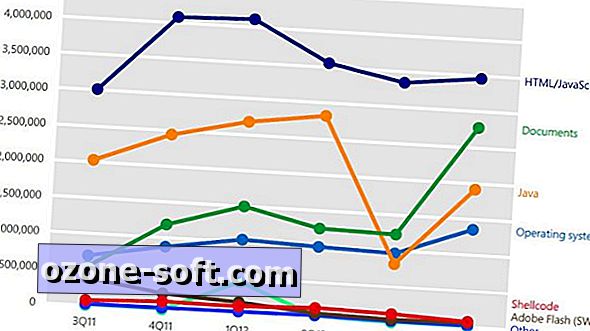

Chcete-li převzít kamery, hackeři vložili Mirai, škodlivý software, který dovoluje špatným klukům používat nejméně 100 000 zařízení jako vojáky v armádě zombie. To je podle společnosti Flashpoint, společnosti zabývající se počítačovou bezpečností, která sledovala šíření Mirai přes internet věcí od té doby, co byla poprvé použita v masivním útoku v září.

Technický název pro tuto zombie armádu je botnet a hackeři je vyvíjeli z počítačů po velmi dlouhou dobu.

Nyní, když hackeři mohou z internetových věcí udělat botnety, mají výkonnější nástroj k provádění útoků, jako je ten, který se stal v pátek. Používali botnet, aby odeslali tuny a tuny nevyžádaných požadavků společnosti Dyn, společnosti, která spravuje webovou komunikaci pro všechny dotčené webové stránky. Dyn nemohl vyřešit dobré požadavky od špatných uživatelů a v důsledku toho byli uživatelé internetu v mnoha částech USA odříznuti z mnoha webových stránek.

Nyní víte, jak vás armáda DVR a kamer odvedla z Redditu po většinu pátku. Stále nevíme, kdo jsou hackeři a co budou dělat dál. Zůstává také vidět, jak stránky změní své návyky, aby zabránily výpadkům, jako jsou ty, které jsme viděli v pátek.

Co se týče výrobců zařízení připojených k internetu, došlo k zajímavému vývoji. V pondělí Xiongmai, výrobce připojených kamer, uvedl, že bude vydávat odvolání svých zařízení, které byly chyceny v botnetové armádě, která v pátek zaútočila na Dyn, podle agentury Reuters.

Pokud více společností následně vyhoví, mohlo by to dát výrobcům více důvodů k zablokování kybernetické bezpečnosti na svých zařízeních, než je uvedou na prodej.

Zanechte Svůj Komentář